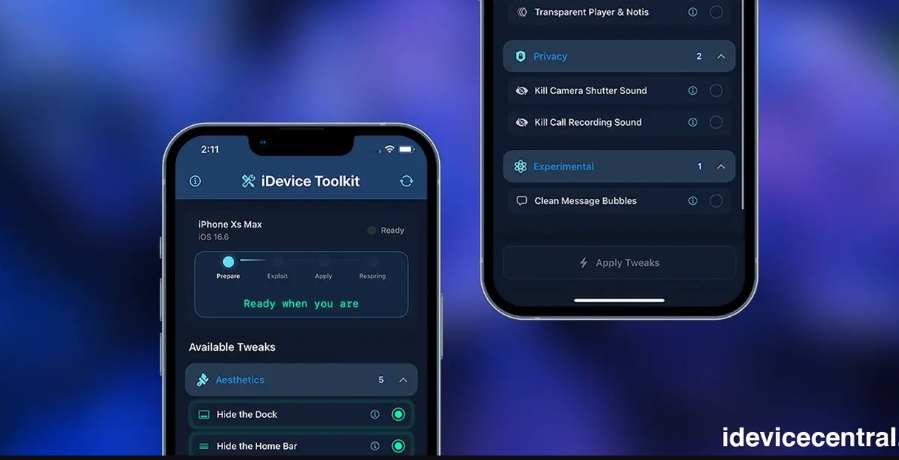

本次发布的palera1n越狱工具是C语言重写版。和以往的shell版palera1n越狱工具相比,使用更加简便,对依赖环境需求更少,适用更加方便。palera1n C语言版本本次发布了 Mac版本 和linux版本,具体可以在项目下载地址查看

最新github开源下载地址

更新内容:

- v2.2.1修复了用户在越狱时无法创建 fakefs 并且只允许启动预先存在的 fakefs 的问题。这个错误是在 palera1n v2.2 中引入的。

- v2.2 iPadOS/tvOS 18.4、bridgeOS 9.4 支持

- Apple tvOS 26.0 和 bridgeOS 10.0 支持

注意:在 tvOS 26 上,在引导期间,系统日志中可能会出现与 dyld 和 launchctl 相关的错误,这没关系,因为它可以通过引导代码的其他部分来缓解。发生这种情况时,palera1n 加载器仍将照常引导。

- 2.1beta 2 修复了在打开 loader 应用程序时使用 12 小时时发生的崩溃问题

- 完全支持 tvOS 18.2 bindfs 和 fakefs

- iPadOS 17.7.3 支持

- iPadOS 18 支持。

这仅支持已获得 18 年的 iPad,并且由于这在越狱将被打破时是非常新的某些方面。例如,设置应用程序已在 18 上重写,需要更新 preferenceloader 才能工作。此外,ellekit 安全模式 UI 的红色顶部栏当前无法正常工作。

您可以同时使用 TweakSettings。

- Apple TV 支持 tvOS 15.0 及更高版本,附带 Procursus Bootstrap。

tvOS 15 – 18.0 不需要使用创建 fakeFS,而是拥有类似于 14 及以下版本的经典越狱体验。用于越狱。

palera1n -f

Apple TV 没有一个完整的包管理器,现在我们将提供一个在某种程度上可以正常工作的包管理器,但是在使用它时不能保证成功。建议您使用某种命令行工具,使用 APT 或 ssh 来安装包。

- iBridge (T2) 支持 5.0 及更高版本,仅提供具有根卷访问权限的 SSH,无需引导。用于越狱。

palera1n -f

palera1n利用checkm8 bootROM 漏洞利用 iOS 15+ 上的 arm64(arm64e 除外)越狱任何 iOS/iPadOS 设备 。palera1n能够在 fakefs-rootful 模式下越狱设备,由于checkm8漏洞利用的性质, palera1n是半束缚的。也就是说,您必须 palera1n在设备重启后运行该工具才能进入越狱状态。

在 A11 设备上,即 iPhone 8、iPhone 8 Plus 和 iPhone X,无法使用密码。

在 iOS 15 上,越狱时必须关闭密码。

在 iOS 16 上,密码必须在恢复后关闭,并且 从设置应用程序重置所有内容和设置算作恢复。在这种情况下可以使用备份。

palera1n不支持任何的虚拟机安装的Mac和Linux系统,只能用于实体机

支持的设备列表:

iPhone 6s

iPhone 6s Plus

iPhone SE (2016)

iPhone 7/iPhone 7 Plus

iPhone 8/iPhone 8 Plus

iPhone X

iPad mini 4

iPad Air 2

iPad (5th generation)

iPad (6th generation)

iPad (7th generation)

iPad Pro (9.7″)

iPad Pro (12.9″) (1st generation)

iPad Pro (10.5″)

iPad Pro (12.9″) (2nd generation)

iPod Touch (7th generation)

项目使用说明:

有根越狱

第一步 命令 palera1n -fc

第二步 命令 palera1n -f

无根越狱命令

palera1n

清除越狱环境命令

palera1n –force-revert

免责声明:

对于任何数据丢失或造成设备变砖的后果,我们概不负责。使用 palera1n 时,设备发生任何事情,用户应自行承担责任。

- 如果您的设备卡在恢复中,请运行 futurerestore 或使用 。

--exit-recoveryirecovery -n - 如果您无法通过这些方法恢复,请使用iTunes或爱思助手进行恢复。

- palera1n 无法在 VirtualBox、VMware 或任何不支持 PCI 直通的虚拟机中运行